今天的安全早报包括:韩国指责朝鲜黑客窃取比特币;

Facebook “刷赞”软件 Faceliker 激增;IE 浏览器 Bug 可暴露用户在地址栏输入的 URL 地址;时隔两年,Linux

内核 Bug 被重新归类为安全 Issue;ios app 可以读取用户元数据,从而暴露定位信息;中国比特币玩家转战海外。

【国际时事】

韩国指责朝鲜黑客窃取比特币

近日,有报道指出,朝鲜黑客袭击了4个首尔的虚拟货币交易所。

根据 Yonhap 通讯社的报道,警方在介入调查之后发现,朝鲜黑客对韩国四个主要的比特币交易所员工的电子邮件账户进行了攻击。

经调查发现,朝鲜黑客在今年7月到8月之间向交易所员工发送了钓鱼邮件,这些黑客假装自己是安全机构,但他们的邮件发送地址都是相同的 IP,这一信息和以前针对首尔的黑客攻击事件有关。

值得注意的是,由于核试验的原因,朝鲜受到了大量制裁。有理由相信,该国正在打数字货币的主意,从而获得更多的资金。

针对韩国的原因很简单,韩国是世界上最繁忙的贸易中心,Bithumb 是世界上最大的虚拟货币交易所,而它正好位于首尔。

FireEye的报告还指出,此次攻击是金正日政权默许的,通过这些交易,朝鲜可以轻松控制传统市场中的洗钱行为。

FireEye 在9月初的报告中显示,自5月以来,朝鲜黑客已经发动了至少三次黑客攻击。我们或许可以得出结论,朝鲜正在扩大其核武器规模并加强对比特币及其他加密货币的控制。

[hackread]

Facebook “刷赞”软件 Faceliker 激增

近日,网络安全公司 McAfee 发现 Faceliker 异常活跃,这是一个可以给 Facebook “刷赞”的恶意软件,它可以通过浏览器远程控制 Facebook 的“likes”,从而控制社交媒体的舆论趋势,甚至用来传播假新闻。

Faceliker 并不是什么新鲜事物,几年前就有它的踪影了,它可以接管用户浏览器,并执行恶意的 javascript 代码,从而远程控制 Facebook 的”likes“。

这个恶意软件通常捆绑在那些恶意的浏览器插件中,特别是 Chrome 扩展。恶意软件通过电子邮件,Facebook Messager 来进行传播。

虽然 Faceliker 只是用来给 Facebook ”刷赞“,但用户需要知道的是,这种”恶意“的程度还不止如此。

大多数的浏览器劫持扩展,不仅可以控制 Facebook ”likes“,还能窃取账户密码、在正规网站中插入弹窗广告等。

Facebook 也为所有账户都提供了活动日志。用户如果发现了不是自己”like“的内容,应该马上检查浏览器中是否安装了陌生的扩展,并用安全软件扫描计算机,必要时可向专业人员寻求帮助。

[bleepingcomputer]

【安全漏洞】

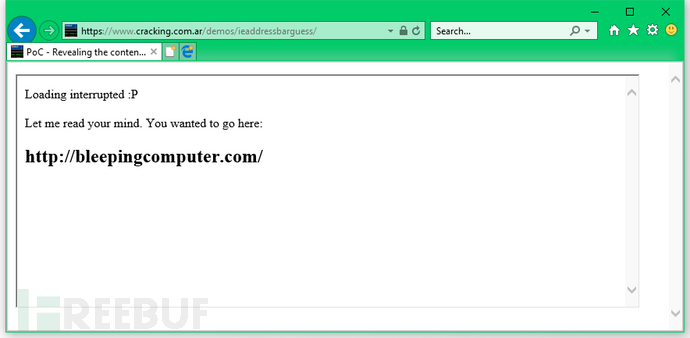

IE 浏览器 Bug 可暴露用户在地址栏输入的 URL 地址

微软的 IE 浏览器最近被曝出存在严重安全 Bug,一些流氓网站可以通过地址栏输入的内容检测到用户在 URL 地址栏输入的内容。

这些内容包括用户正要访问的新地址,也包括通过必应搜索的搜索条目。那些在 IE 浏览器内部对 URL 的复制粘贴行为的危害性会更大。

安全研究员 Manuel Caballero 发现的这个漏洞已经对个人隐私造成了很大的威胁,因为它可以有针对性地对用户行为进行探测,也可以用来收集网上广告中的用户数据。

Caballero 以前就发现过 Internet Explorer 中的一个 Bug ,即使用户已经关闭了那些恶意的标签页,但恶意的

javascript 代码还可以在浏览器后台运行。那些恶意挖矿的人可以利用这个

Bug,他们可以在用户访问完恶意网站之后,在后台悄悄利用用户计算机的资源进行挖矿,这样会让用户的计算机运行速度变慢,并且减少计算机的使用寿命。

[bleepingcomputer]

时隔两年,Linux 内核 Bug 被重新归类为安全 Issue

近日,多个 Linux 发行版系都进行了安全更新,这次更新主要针对那些仍沿用老版本内核的操作系统。因为在系统上发现了轻微的内存错误,其实还不止于此,因为该 Bug 最近又被重新归类为安全漏洞。

该 Bug 最开始由 Google 员工 Michael Davidson 于 2015年4月发现,并在 Linux

4.0版本中修复。当时的研究并没有考虑到此 Bug 可以被用来漏洞攻击,因此当时也就把它当成 Linux 4.0 中正常的错误修复了。由于该

Bug 很快就被修复了,大多数运行新内核的 Linux 用户并不会受到影响,但对那些仍使用 3.x 内核的服务器来说,这就很危险了。

Qualys 团队进一步分析后发现,该 Bug 的安全隐患才刚刚暴露出来,攻击者可以利用2015年的内核错误来提升代码权限,该 Bug 已经被标示为 CVE-2017-1000253 ,CVSSv3 评分7.8(满分10分),这代表风险性已经非常高了。

[bleepingcomputer]

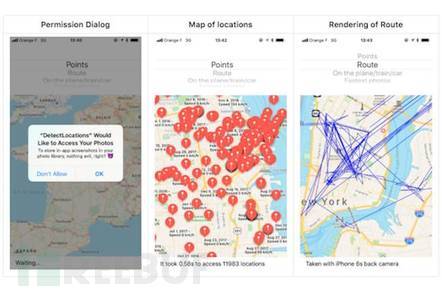

ios app 可以读取用户元数据,从而暴露定位信息

近日,ios 开发人员发现可以在应用程序中访问图像的元数据,从而可以得到用户的定位信息。

Fastlane.Tools 创始人 Felix Krause 发现了这个问题,并解释说:

如果应用程序可以获得访问照片的权限,它就可以完全访问到照片的所有数据,包括确切的位置信息。

这个问题还是挺严重的,因为那些第三方拍照 app 可以轻而易举地访问到照片的所有权限,包括照片的地理位置。

这之后,获取用户的元数据就非常简单了:

PHFetchResult *photos = [PHAsset fetchAssetsWithMediaType:PHAssetMediaTypeImage options:nil];

for (PHAsset *asset in photos) {

if ([asset location]) {

Krause表示,苹果需要修改照片权限,要求用户对照片给一个准确的授权;或者是将选择照片的授权与访问照片库的授权分开。

[theregister]

【国内资讯】

中国比特币玩家转战海外

中国三大比特币交易所即将停止人民币交易,比特币中国将于 9 月 30 日中午 12:00 停止所有交易业务,OKCoin

币行、火币网则将于 10 月 31

日前,依次逐步停止所有数字资产兑人民币的交易业务,并将在未来逐步停止所有虚拟货币交易业务,被认为得到了一个月的

“宽限期”。在此背景下有人清仓有人坚持转战海外。一位所谓的资深玩家称,一部分手中有美元账户的专业比特币

“玩家”,可以通过翻墙软件、在海外比特币交易平台上继续炒币;另外一部分既无海外美元账户、又没有太多操作经验的小白玩家,只能退币。“比特币本来也是风险自负的交易行为,现在在国内既换不成物,也换不成钱,但这并不影响到外国去换币,只要有海外美元账户和翻墙软件。翻墙很方便,一款翻墙软件每月收费

30 元钱左右,玩家直接就可以跳网,跳网后国外的比特币交易网站很多,只要有美元账户就可以直接充币”。

[solidot]

转载至freebuf网站:freebuf